Туалет как цель хаккерской аттаки.

Хакерские технологии не стоят на месте, и все больше вещей из повседневной жизни становятся уязвимыми для взлома. Эта проблема со временем будет только усугубляться, если компании-производители не озаботятся проблемой кибербезопасности.

1. Любое устройство в теле человека

Любое устройство в теле человека.

Оказывается, что кардиостимулятор (да и любой медицинский прибор в теле человека), который подключен к Интернету, можно взломать. Причем, это даже не теоретическая возможность, а подобный случай уже был зафиксирован.

В 2011 году на конференции Black Hat, посвященной вопросам технической безопасности, Джером Рэдклифф взломал свою инсулиновую помпу, чтобы продемонстрировать уязвимость подобных устройств. Ему удалось перехватить беспроводное управление и удаленно получить возможность увеличивать или уменьшать дозу инсулина до смертельных уровней. Причем устройство при этом не выдавало никаких предупреждений.

2. Туалет

Туалет.

Компьютеризированные японские туалеты оказались чрезвычайно уязвимыми даже для самых простейших попыток взлома. Рекламируемые сейчас в США инновационные туалеты Satis управляются при помощи приложения для смартфона под названием "Мой Сатис". Но это приложение использует один и тот же PIN-код Bluetooth для связи с каждым туалетом. Соответственно, злоумышленник может причинить массу неудобств (наподобие включение биде в самый неподходящий момент) любому пользователю "умного туалета".

3. Система экстренного оповещения

Система аварийного вещания.

В штате Монтана существует автоматическая аварийная система оповещения о стихийных бедствиях (аналог системы экстренного оповещения). В 2014 году по местному телеканалу всем зрителям пришло предупреждение от данной системе о том что "трупы поднимаются из могил и нападают на живых". Предупреждение быстро удалили, а телеканал извинился, объяснив, что их система аварийного оповещения была взломана.

Подобная выходка произошла также в нескольких других местах тоже, в том числе в Мичигане во время выхода в эфир детского шоу Барни. Казалось бы, безвредные шалости продемонстрировали полную уязвимость системы аварийного оповещения.

4. Почти все оборудование в больнице

Почти все оборудование в больнице.

Тем, кто сейчас лежит в больнице, где есть хоть один кабель Ethernet для подключения оборудования к сети Интернет, впору начинать переживать. Все оборудование, подключенное к сети, чрезвычайно уязвимо для хакеров. В ходе эксперимента исследователи смогли спокойно подключиться к аппарату магнитно-резонансной томографии, рентгеновскому сканеру и инфузионному насосу. На самом деле, почти все оборудование, которое имеет выход в Интернет в больнице, находится под угрозой.

Также исследователи обнаружили еще более поразительный факт. В большей части медицинского оборудования использовались стандартные пароли, которые стояли по умолчанию. Получив доступ к компьютерам больницы, хакеры могли менять дозировку препаратов или назначать неверные и зачастую опасные процедуры для пациентов.

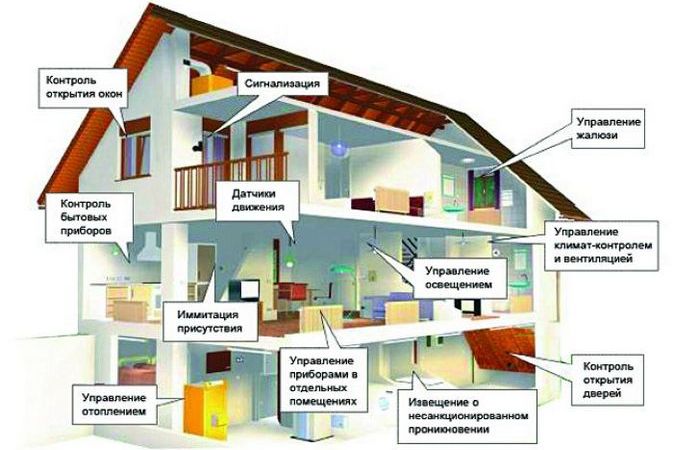

5. Умные дома

Умные дома.

В бывшем СНГ производство так называемых "умных домов" находится в зачаточном состоянии, и естественно, что пока никто не задумывается о кибербезопасности подобных технологий. Однако, на Западе специалисты бьют тревогу. В 2015 году компания безопасности в ходе эксперимента проверила 16 автоматизированных устройств в современном компьютеризированном доме и обнаружили, что только одно из этих устройств было тяжело взломать.

Особо уязвимыми оказались домовладельцы, использующие приложения для смартфона, с помощью которых они контролируют все системы своего дома на расстоянии. Это чревато тем, что в любой момент в дом может забраться взломщик, просто открыв себе любую дверь и отключив сигнализацию.

6. Автоматизированные АЗС

Автоматизированные АЗС.

Исследователи, которые опасались уязвимости к взлому автозаправок, подключенных к Интернету, решили провести эксперимент. После того, как они создали в Интернете сайты, имитирующие АЗС, быстро обнаружилось, что их опасения были оправданы. В течение шести месяцев на данные сайты было зафиксировано 23 различных попытки взлома. Исследования показывают, что ряд заправок были взломаны и злоумышленники уже годами пользуются возможностями бесплатной заправки.

7. Безопасность аэропорта

Безопасность аэропорта.

Эксперты предупреждают, что системы безопасности в любом аэропорту могут быть полностью взломаны хакерами. У многих из устройств, используемых в данный момент, такие как рентгеновские сканеры и детекторы взрывчатых веществ, пароли вшиты в программное обеспечение. Любой человек, который введет правильный логин и пароль, сможет войти в систему и получить доступ к сети аэропорта.

Хакеры могут также манипулировать рентгеновским сканером, чтобы скрыть проносимое оружие. Сейчас не исключают возможности, что сети некоторых аэропортов, возможно, уже были взломаны. Также недавно на сайт международного аэропорта Хобарт был взломан террористической группировкой, которая разместила на сайте свои рекламационные объявления.

8. Самолет

Самолет.

Даже если будут устранены недостатки безопасности аэропортов, все равно останется возможность взлома оборудования самолетов. Для поиска бэкдоров один исследователь купил оригинальные авиационное оборудование у сертифицированного поставщика. В процессе имитации обмена данными между пассажирских самолетов и диспетчерами выяснилось, что безопасность авиационного оборудования является настолько слабой, что смартфона, оснащенного самодельным приложением достаточно, чтобы получить доступ к различным системам воздушных судов. Террористам даже не нужно проносить бомбу на борт самолета, поскольку они в любой момент могут взять под контроль самолет и просто направить его в ближайшее здание.

9. Автомобиль

Автомобиль.

В 2015 году исследователи провели эксперимент, в ходе которого они с помощью нетбука дистанционно перехватили управление над электронными приборами едущего по дороге Jeep Cherokee. Водитель джипа , который вызвался быть частью эксперимента, ехал по дороге со скоростью около 115 километров в час.

В это время исследователи включили охлаждение на максимум, изменили волну работающего радио станцию, включили стеклоочиститель и вывели на цифровой дисплей авто надпись "Вы обречены!". Хотя водитель вручную пытались остановить все это, ему ничего не удалось. Позже во время теста исследователи удаленно заблокировали колеса джипа, что на дороге привело бы к неминуемой аварии.

10. ПК без доступа к Сети

ПК без доступа к Сети.

Казалось бы, новый компьютер должен быть в полной безопасности от хакеров, но некоторые китайские компьютеры были проданы с предустановленными вредоносными программами. Вредоносная программа, которая была заложена в поддельные версии ОС Windows, в настоящее время используется, чтобы шпионить за пользователями и блокировать все антивирусы.

С развитием технологий существенно расширяются и возможности людей. Так, сегодня, чтобы заработать на жизнь, совершенно не обязательно каждое утро отправляться на работу. Ведь существует, как минимум, 10 самых востребованных профессий для тех, кто мечтает работать, не выходя из дома.